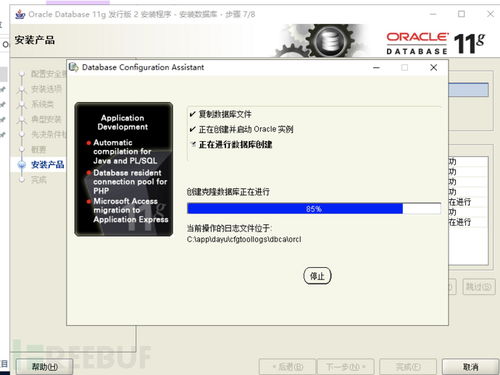

在渗透测试的广阔领域中,地基服务的安全评估是构建整体安全防线的关键环节。数据库作为信息系统的核心,承载着企业最敏感、最有价值的数据资产,自然成为攻防双方争夺的焦点。在众多数据库产品中,Oracle数据库以其强大的功能、稳定性在企业级市场中占据着举足轻重的地位,也因此成为安全测试与攻击者的重要目标。本篇将聚焦Oracle数据库服务的前期信息收集与基础攻击面分析,为后续的深入利用奠定基础。

一、Oracle数据库简介与安全特性

Oracle数据库是一个关系数据库管理系统,提供了一套完整的数据管理解决方案。从安全架构上看,Oracle内置了多项安全特性,如:

- 身份验证与授权:支持口令文件、操作系统、网络等多种身份验证方式,并通过角色、权限进行细粒度访问控制。

- 审计:提供强大的审计功能,可记录用户活动、数据库操作等。

- 加密:支持数据在传输(如SQL*Net加密)和存储过程中的加密。

- 虚拟私有数据库(VPD):提供行级和列级的数据访问控制。

复杂的配置、默认设置的疏漏以及历史漏洞,都可能导致这些安全特性形同虚设,为攻击者留下可乘之机。

二、信息收集与目标识别

攻击或测试的第一步永远是信息收集。针对Oracle数据库,我们需要获取以下关键信息:

- 服务发现:

- 端口扫描:Oracle数据库默认监听1521端口(TNS Listener)。使用Nmap等工具进行扫描(如:

nmap -sV -p 1521 <target>)可以确认服务是否存在及其版本信息。有时也会使用2483/2484(TNS/SSL)、8080(Oracle HTTP Server)等端口。

- 服务标识:通过向1521端口发送特定探测包,可以获取数据库实例名、版本等横幅信息。工具如

tnscmd10g或Metasploit的auxiliary/scanner/oracle/tnslsnr_version模块可用于此目的。

- 版本与补丁信息:

- 获取准确的Oracle版本号(如11g、12c、19c)至关重要,因为不同版本存在不同的已知漏洞。通过查询数据库视图(如

V$VERSION,前提是已获得访问权限)或分析错误信息可以推断版本。

- 实例与SID枚举:

- 系统标识符(SID)是连接到特定数据库实例的关键。攻击者常通过暴力猜解、查询TNS监听器状态或利用某些特性(如

ALTER SYSTEM SET EVENTS)来枚举有效的SID。工具如oscanner、Metasploit的auxiliary/scanner/oracle/sid_enum模块可以自动化此过程。

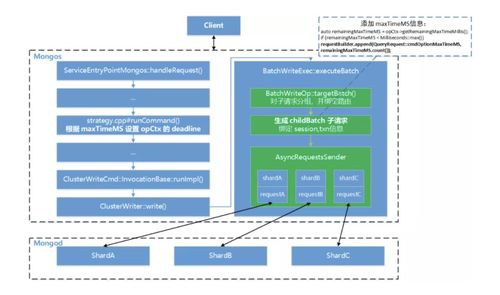

三、攻击入口:TNS监听器安全

TNS监听器是Oracle客户端与数据库服务器之间通信的枢纽,其安全性是整个数据库外围防护的第一道关口。针对监听器的常见攻击手法包括:

- 远程管理漏洞:早期版本的监听器允许远程管理,若未设置管理口令或口令弱,攻击者可以直接在监听器上执行

STOP、SERVICE等命令,导致服务拒绝或信息泄露。 - SID暴力破解:如前所述,通过监听器进行SID枚举是常见的攻击前奏。

- 缓冲区溢出漏洞:历史上存在多个针对TNS协议的缓冲区溢出漏洞(如CVE-2012-1675),可能导致远程代码执行。

- 重定向攻击:利用监听器的配置缺陷,将客户端连接重定向到攻击者控制的恶意数据库,以窃取认证凭证。

加固建议:

为监听器设置强管理口令(LISTENER口令)。

在listener.ora配置文件中设置ADMIN<em>RESTRICTIONS</em><listener_name> = ON,禁止远程管理。

使用防火墙严格限制对1521等端口的访问,仅允许可信IP连接。

及时安装安全补丁。

四、身份认证攻击

在获取有效的SID后,攻击的下一个目标就是突破身份认证。

- 默认凭据利用:Oracle早期版本存在大量众所周知的默认用户名/口令,如

scott/tiger、sys/change<em>on</em>install、system/manager等。尽管新版本已强制修改,但在遗留系统或管理员疏忽的情况下依然存在。自动化工具如Hydra、Metasploit的auxiliary/scanner/oracle/oracle_login模块可用于批量测试。

- 口令暴力破解/字典攻击:针对已知或猜测的用户名(如

SYS、SYSTEM、DBSNMP等具有高权限的账户)进行口令破解。Oracle的口令哈希算法相对复杂,但一旦获取哈希值(例如从数据库转储文件中),仍可进行离线破解。

- 认证协议漏洞:Oracle的认证协议(如早期的O3LOGON)曾存在设计缺陷,允许在不知道明文口令的情况下进行认证(如“认证绕过”或“哈希传递”式攻击)。虽然相关漏洞大多已被修补,但在未打补丁的环境中依然有效。

五、权限提升与后续攻击的伏笔

成功以低权限账户(如一个普通应用用户)登录后,攻击者会立即寻求权限提升,目标是获得DBA或SYSDBA权限,从而完全控制数据库。这通常通过以下几种途径:

- 利用有漏洞的PL/SQL包或函数:Oracle数据库内置了大量由

SYS拥有的PL/SQL包(如DBMS<em>SQL、UTL</em>FILE、DBMS<em>SCHEDULER)。历史上,许多这类包的执行权限被过度授予PUBLIC角色,且包本身存在SQL注入或权限控制缺陷,使得低权限用户可以通过调用这些包执行任意SQL,进而提升权限。著名的CVE-2006-2081(DBMSEXPORT_EXTENSION)就是一个典型例子。 - 滥用外部过程调用:通过创建或调用有缺陷的外部过程(以C语言等编写),可能以更高权限执行操作系统命令。

- 利用数据库配置错误:例如,如果用户被意外授予了

EXECUTE ANY PROCEDURE或ALTER SYSTEM等危险权限,可以直接用于提权。

(注:关于具体的权限提升漏洞利用、SQL注入、数据窃取、持久化控制等更深层次的攻击技术,将在《服务攻防之数据库Oracle(下)》中详细探讨。)

###

对Oracle数据库的渗透测试始于细致的信息收集,突破口往往出现在外围的TNS监听器配置和薄弱的身份认证环节。理解其安全架构的组成与常见弱点,是进行有效安全评估和防御的前提。作为防御方,必须严格执行最小权限原则,及时修补漏洞,强化认证机制,并关闭不必要的服务与功能,才能筑牢Oracle数据库服务的安全地基。在下一篇章中,我们将深入数据库内部,探讨更高级的攻击与防御技术。